Historia z morałem: zawsze uważaj w czasie polowania...

26 września 2013, 06:24Yufani Olaya, strażnik z Parku Narodowego Cerros de Amotape, sfotografował agę zjadającą nietoperza. Mężczyzna zgodził się, by Phil Torres, biolog z Centrum Badawczego Tambopata, opisał incydent na witrynie Rainforest Expeditions. Wg specjalisty, to pierwsze takie zdjęcie na świecie.

AKTUALIZACJA: Badacze Google'a znaleźli superniebezpieczną dziurę w Windows

9 maja 2017, 08:59Google'owscy eksperci ds. bezpieczeństwa, Natalie Silvanovich i Tavis Ormandy, odkryli niezwykle niebezpieczną dziurę w Windows. Błąd pozwala na zdalne wykonanie dowolnego kodu. Silvanovich i Ormandy pracują przy Project Zero, którego celem jest wyszukiwanie dziur w popularnych programach.

Pół roku na poprawienie dziur

5 sierpnia 2010, 11:13W Zero Day Initiative (ZDI) firmy Tipping Point, największym programie w ramach którego odkrywcy luk otrzymują wynagrodzenie, wprowadzono poważne zmiany. Teraz producenci dziurawych programów będą mieli 6 miesięcy na ich załatanie. Po pół roku informacje o dziurach zostaną upublicznione.

NSA zagląda wszędzie

5 grudnia 2014, 13:45Z opublikowanego wczoraj raportu dowiadujemy się, że NSA szpiegowała setki firm i organizacji. Pracownicy tej agencji są bowiem w stanie włamać się do sieci komórkowych na całym świecie. Dzięki znajomości szczegółowych danych na temat obecnych sieci oraz planów ich rozbudowy mogą penetrować infrastrukturę oraz wprowadzać do niej słabe punkty

Tajemnica „armeńskiego Stonehenge”. Spierające się grupy naukowe zawarły porozumienie

5 sierpnia 2019, 11:30Dwie armeńskie instytucje naukowe podpisały umowę, na podstawie której chcą rozstrzygnąć długotrwały spór o naturę tajemniczych głazów z Carahunge. Członkowie Bnorran Historic-Cultural NGO twierdzą, że kamienne kręgi to najstarsze znane nam obserwatorium astronomiczne, które postało 5500 lat przed naszą erą

Allegro pełne dziur

21 grudnia 2006, 12:27Allegro jest największym polskim serwisem aukcyjnym, którego codziennie używają tysiące osób sprzedając i kupując rozmaite przedmioty. Każda z tych akcji wymaga zalogowania się do części "Moje Allegro" której, jak się okazało, poziom bezpieczeństwa jest równy zeru, a co jednocześnie nie za bardzo interesuje pracowników Allegro, bo pomimo wysłania dwóch maili z konkretnymi przykładami ataków pozostały one bez odzewu.

Anoda lepsza niż inne

16 listopada 2011, 12:25Na Northwestern University powstała nowa anoda dla akumulatorów litowo-jonowych. Umożliwia ona przechowywanie 10-krotnie więcej ładunku niż obecne elektrody, a sam akumulator można załadować 10-krotnie szybciej.

Mozilla łata Firefoksa

29 kwietnia 2016, 05:17Mozilla opublikowała Firefoksa 46 wraz z którym załatała 14 dziur - w tym 4 uznane za krytyczne - znalezionych w poprzedniej wersji przeglądarki. Niektóre z tych luk były związane z błędami w obsłudze podsystemu pamięci, co pozwalało na wykonanie dowolnego kodu

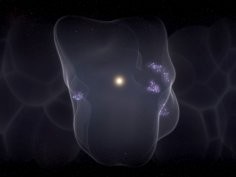

Poznaliśmy historię Bąbla Lokalnego. Otaczająca nas pustka zaczęła się tworzyć 14 milionów lat temu

14 stycznia 2022, 10:06Ziemia wraz z Układem Słonecznym znajduje się w szerokiej na setki lat świetlnych pustce otoczonej tysiącami młodych gwiazd. Pustka ta, w której średnia gęstość materii międzygwiezdnej jest 10-krotnie mniejsza niż w Drodze Mlecznej, zwana jest Bąblem Lokalnym. Naukowcy postawili sobie za zadanie odtworzenie historii naszego galaktycznego sąsiedztwa. Wykazali, jak szereg wydarzeń, które rozpoczęły się przed 14 milionami lat, doprowadził do stworzenia bąbla

Bliżej ekscytonowych chipów

28 września 2009, 12:27W Nature Photonics grupa naukowców z Uniwersytetu Kalifornijskiego w San Diego (UCSD) i Santa Barbara (UCSB) informuje o stworzeniu hybrydowego elektroniczno-fotonowego układu scalonego, który pracuje w temperaturze około 100 kelwinów.